En los últimos años, los ataques DDoS (Distributed Denial of Service) se han convertido en una de las amenazas más frecuentes y disruptivas para la infraestructura tecnológica de empresas medianas y grandes. A diferencia de otros tipos de ciberataques orientados al robo de información, los ataques DDoS buscan interrumpir la disponibilidad de servicios digitales, saturando servidores, redes o aplicaciones hasta volverlos inaccesibles para usuarios legítimos.

Para organizaciones que dependen de servicios digitales —plataformas SaaS, e-commerce, APIs empresariales, sistemas financieros o portales corporativos— un ataque de este tipo puede significar pérdidas económicas directas, daño reputacional y afectación a la continuidad operativa.

Según diversos reportes de seguridad global, los ataques DDoS han aumentado tanto en volumen como en sofisticación. Hoy es común ver ataques que superan los 1 Tbps de tráfico malicioso, generados por botnets distribuidas en miles de dispositivos comprometidos.

En este contexto, comprender qué son los ataques DDoS, cómo operan y qué medidas empresariales permiten mitigarlos se ha vuelto fundamental dentro de cualquier estrategia moderna de ciberseguridad.

Si su empresa busca proteger su infraestructura frente a ataques DDoS, puede solicitar una evaluación técnica y asesoría especializada.

Qué son los ataques DDoS y cómo funcionan

Los ataques DDoS (Distributed Denial of Service) son intentos maliciosos de interrumpir el funcionamiento normal de un servicio digital mediante el envío masivo de tráfico desde múltiples fuentes simultáneamente.

El objetivo es simple: saturar los recursos del sistema objetivo hasta que deje de responder a solicitudes legítimas.

Un ataque puede dirigirse a distintos componentes de la infraestructura tecnológica, como:

- Servidores web

- Infraestructura cloud

- APIs

- Bases de datos

- Balanceadores de carga

- Redes corporativas

Lo que distingue a los ataques DDoS de otros ataques de denegación de servicio es su naturaleza distribuida.

En lugar de provenir de una única máquina, el tráfico malicioso es generado desde miles o incluso millones de dispositivos comprometidos, conocidos como botnets.

Estos dispositivos pueden incluir:

- Computadores infectados

- Servidores vulnerables

- dispositivos IoT comprometidos

- routers domésticos

- cámaras IP

Al actuar simultáneamente, estas botnets generan un volumen de tráfico capaz de superar la capacidad de procesamiento de la infraestructura objetivo.

Tipos más comunes de ataques DDoS

Los ataques DDoS pueden clasificarse según la capa de infraestructura que buscan afectar.

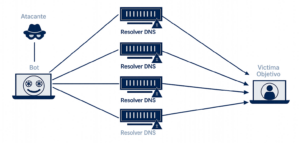

Ataques DDoS volumétricos

Los ataques volumétricos buscan consumir el ancho de banda disponible de la red, inundando la infraestructura con enormes cantidades de tráfico.

Algunos ejemplos incluyen:

- UDP Flood

- ICMP Flood

- Amplification attacks (DNS, NTP, Memcached)

- Estos ataques pueden alcanzar volúmenes extremadamente altos de tráfico, lo que provoca congestión en routers, firewalls y enlaces de red.

En entornos empresariales con servicios críticos expuestos a internet, este tipo de ataques puede provocar interrupciones completas de conectividad.

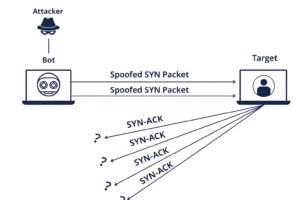

Ataques DDoS a nivel de protocolo

Estos ataques explotan debilidades en protocolos de red o en la gestión de conexiones del servidor.

Un ejemplo clásico es el SYN Flood, donde se envían miles de solicitudes de conexión TCP sin completar el proceso de handshake.

El resultado es que el servidor mantiene conexiones abiertas en espera, agotando sus recursos.

Otros ejemplos incluyen:

- Fragmentation attacks

- Ping of Death

- Smurf attacks

Este tipo de ataques DDoS suele requerir menos volumen de tráfico que los volumétricos, pero puede ser igualmente efectivo.

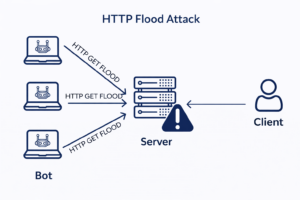

Ataques DDoS a nivel de aplicación

Los ataques a nivel de aplicación (Layer 7) son particularmente peligrosos porque imitan tráfico legítimo de usuarios reales.

En lugar de inundar la red con paquetes, estos ataques realizan solicitudes aparentemente normales a aplicaciones web o APIs.

Ejemplos incluyen:

- HTTP Flood

- ataques a endpoints específicos de APIs

- consultas intensivas a bases de datos

- ataques a procesos de autenticación

- Debido a que el tráfico parece legítimo, estos ataques pueden ser difíciles de detectar con herramientas tradicionales de seguridad de red.

Impacto empresarial de los ataques DDoS

Estos ataques no solo representan un problema técnico. También tienen impactos estratégicos para las organizaciones.

Entre las principales consecuencias se encuentran:

Interrupción de servicios críticos

- Plataformas digitales, aplicaciones internas o portales de clientes pueden quedar completamente inaccesibles durante un ataque.

- Para empresas que dependen de servicios online, esto implica pérdida inmediata de ingresos

Daño reputacional

- Los clientes esperan disponibilidad constante. Cuando un servicio deja de funcionar por horas o incluso minutos, la percepción de confiabilidad se ve afectada.

- En sectores como banca, retail o SaaS, este impacto puede ser significativo.

Costos operacionales

Responder a un ataque DDoS suele implicar:

- escalamiento de infraestructura

- intervención de equipos de seguridad

- análisis forense

- mitigación de incidentes

Todo esto genera costos operativos adicionales.

Distracción operativa

Mientras el equipo de TI intenta mitigar el ataque, otras áreas críticas de la organización pueden quedar desatendidas.

Por qué los ataques DDoS siguen aumentando

Existen varios factores que explican el crecimiento sostenido de los ataques DDoS.

Expansión de dispositivos IoT

Millones de dispositivos IoT inseguros han ampliado enormemente el tamaño potencial de las botnets. Muchos de estos dispositivos carecen de controles de seguridad básicos.

Herramientas de ataque disponibles como servicio

Actualmente existen servicios conocidos como DDoS-as-a-Service, que permiten lanzar ataques sin conocimientos técnicos avanzados.Esto ha reducido significativamente la barrera de entrada para ciberdelincuentes.

Mayor dependencia de servicios digitales

Las empresas dependen cada vez más de plataformas online, APIs y servicios cloud. Esto convierte la disponibilidad de sistemas en un objetivo prioritario para atacantes.

Estrategias empresariales para protegerse de ataques DDoS

La mitigación efectiva de ataques DDoS requiere una estrategia de seguridad en múltiples capas.A continuación se presentan algunas de las medidas más efectivas.

Implementar soluciones especializadas de mitigación DDoS

Existen plataformas diseñadas específicamente para detectar y mitigar ataques DDoS en tiempo real.

Estas soluciones analizan patrones de tráfico y aplican mecanismos como:

- filtrado inteligente de paquetes

- limitación de tasa de solicitudes

- identificación de tráfico malicioso

- absorción de tráfico mediante scrubbing centers

Muchos servicios cloud, como los ofrecidos en infraestructuras AWS o proveedores de CDN, integran protección avanzada contra ataques DDoS.

Uso de arquitecturas cloud resilientes

Las arquitecturas cloud modernas permiten diseñar infraestructuras más resilientes frente a ataques.

Por ejemplo:

- balanceadores de carga

- auto scaling

- distribución geográfica de servicios

- redes de entrega de contenido (CDN)

- Estas estrategias ayudan a distribuir el tráfico y reducir puntos únicos de falla.

Implementar Web Application Firewalls (WAF)

Los WAF permiten analizar solicitudes HTTP y bloquear patrones asociados a ataques. Esto es especialmente útil para detectar ataques DDoS a nivel de aplicación.

Un WAF bien configurado puede filtrar:

- bots maliciosos

- tráfico automatizado

- solicitudes sospechosas

- ataques a endpoints específicos

Monitoreo continuo de infraestructura

Las organizaciones deben implementar sistemas de monitoreo que permitan detectar anomalías en el tráfico de red.

Herramientas de observabilidad y análisis de tráfico ayudan a identificar:

- picos anormales de solicitudes

- patrones de comportamiento sospechosos

- degradación de servicios

- La detección temprana es clave para activar mecanismos de mitigación rápidamente.

Pruebas de seguridad y ethical hacking

Las evaluaciones de seguridad permiten identificar debilidades antes de que sean explotadas.

Entre las prácticas recomendadas se incluyen:

- pruebas de penetración

- simulaciones de ataques

- auditorías de infraestructura

- análisis de arquitectura cloud

Estas evaluaciones permiten fortalecer los controles de seguridad contra ataques DDoS y otras amenazas avanzadas.

Buenas prácticas para reducir el riesgo de ataques DDoS

Además de las soluciones tecnológicas, existen prácticas organizacionales que ayudan a mejorar la resiliencia frente a ataques DDoS.

Algunas recomendaciones clave incluyen:

- diseñar infraestructuras altamente disponibles

- distribuir servicios en múltiples regiones cloud

- proteger APIs públicas con gateways seguros

- limitar solicitudes por usuario o IP

- implementar mecanismos de caching

- mantener actualizados los sistemas de red

- También es fundamental contar con planes de respuesta a incidentes, que definan procedimientos claros para actuar ante un ataque.

La protección contra ataques DDoS debe ser parte de la estrategia de ciberseguridad

Los ataques DDoS representan una de las amenazas más persistentes para las infraestructuras digitales modernas. Su creciente sofisticación y facilidad de ejecución los convierten en un riesgo real para organizaciones que dependen de la disponibilidad de sus servicios.

Las empresas que operan en entornos cloud, gestionan grandes volúmenes de datos o ofrecen plataformas digitales deben considerar la protección contra ataques DDoS como un componente central de su estrategia de ciberseguridad.

Implementar arquitecturas resilientes, soluciones avanzadas de mitigación, monitoreo continuo y evaluaciones de seguridad permite reducir significativamente el impacto de estos ataques.

En un escenario donde la continuidad operativa es crítica, la preparación frente a ataques DDoS no es opcional: es una necesidad estratégica.

Si su empresa busca proteger su infraestructura frente a ataques DDoS, fortalecer su arquitectura de ciberseguridad o evaluar posibles vulnerabilidades en sus servicios cloud y aplicaciones, puede solicitar una evaluación técnica y asesoría especializada para implementar estrategias efectivas de mitigación y resiliencia.

Lea lo último de nuestro blog «Ciberataques más comunes en 2026: panorama actual en Chile y cómo afectan a las empresas» haciendo clic aquí.